- Image

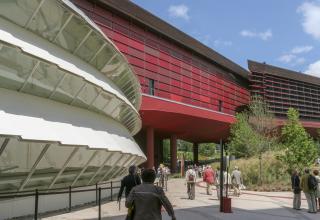

Comment le Domaine national de Chambord agit pour sa forêtInvestir face au changement climatique : à l’intersection du monde des entreprises et des propriétaires forestiers, La Belle Forêt contribue à l’indispensable préservation des forêts françaises et de leur biodiversité. Exemple avec la forêt du Domaine national de Chambord, associée à la Direction du Parc Nucléaire et Thermique d’EDF dans un ambitieux projet de valorisation du carbone séquestré via la méthode novatrice de La Belle Forêt, certifiée par Bureau Veritas.15 avr. 2024

Comment le Domaine national de Chambord agit pour sa forêtInvestir face au changement climatique : à l’intersection du monde des entreprises et des propriétaires forestiers, La Belle Forêt contribue à l’indispensable préservation des forêts françaises et de leur biodiversité. Exemple avec la forêt du Domaine national de Chambord, associée à la Direction du Parc Nucléaire et Thermique d’EDF dans un ambitieux projet de valorisation du carbone séquestré via la méthode novatrice de La Belle Forêt, certifiée par Bureau Veritas.15 avr. 2024 - Image

Echéances réglementaires 2024Retrouvez les principales échéances réglementaires à ne pas manquer en 2024 sur les différentes thématiques : RSE & environnement, économie circulaire, bâtiment, santé, sécurité au travail...et plus encore !11 jan. 2024

Echéances réglementaires 2024Retrouvez les principales échéances réglementaires à ne pas manquer en 2024 sur les différentes thématiques : RSE & environnement, économie circulaire, bâtiment, santé, sécurité au travail...et plus encore !11 jan. 2024 - Image

Déforestation : dernière ligne droite pour se mettre en conformitéLe compte à rebours est lancé pour les entreprises qui importent du café, du bois ou encore du soja. Toutes doivent se mettre en conformité avant le 31 décembre 2024 avec la réglementation européenne EUDR. Objectif : prouver que les produits qu’elles commercialisent n’ont pas participé à la déforestation…4 avr. 2024

Déforestation : dernière ligne droite pour se mettre en conformitéLe compte à rebours est lancé pour les entreprises qui importent du café, du bois ou encore du soja. Toutes doivent se mettre en conformité avant le 31 décembre 2024 avec la réglementation européenne EUDR. Objectif : prouver que les produits qu’elles commercialisent n’ont pas participé à la déforestation…4 avr. 2024 - Image

ISO 27001, l’incontournable de la cybersécuritéLa norme ISO 27001 répond aux enjeux actuels de la sécurité de l’information. Gilbert Phung, responsable des audits sur ce référentiel chez Bureau Veritas, détaille les raisons qui font d’ISO 27001 un outil indispensable pour piloter sa politique de cybersécurité.20 mar. 2024

ISO 27001, l’incontournable de la cybersécuritéLa norme ISO 27001 répond aux enjeux actuels de la sécurité de l’information. Gilbert Phung, responsable des audits sur ce référentiel chez Bureau Veritas, détaille les raisons qui font d’ISO 27001 un outil indispensable pour piloter sa politique de cybersécurité.20 mar. 2024 - Image

Bureau Veritas donne de l’assurance au futur du nucléaireLe nucléaire civil entre dans une nouvelle ère avec l’arrivée prochaine des réacteurs SMR. Bureau Veritas accompagne l’essor de la filière, via un partenariat avec Bessé, conseil en assurance spécialisé dans les grands risques industriels qui dispose d’une équipe dédiée composée d’experts au secteur du nucléaire. De quoi accélérer cette technologie au service de la décarbonation de l’économie.6 mar. 2024

Bureau Veritas donne de l’assurance au futur du nucléaireLe nucléaire civil entre dans une nouvelle ère avec l’arrivée prochaine des réacteurs SMR. Bureau Veritas accompagne l’essor de la filière, via un partenariat avec Bessé, conseil en assurance spécialisé dans les grands risques industriels qui dispose d’une équipe dédiée composée d’experts au secteur du nucléaire. De quoi accélérer cette technologie au service de la décarbonation de l’économie.6 mar. 2024

-

A découvrir ce mois-ci : les dernières actualités réglementaires et de nombreux autres sujets portant sur l'industrie, le bâtiment, la formation... Et la qualité des services proposés par Bureau Veritas !